引言:网络中的“耳朵”

在信息高速流动的现代网络世界中,数据如同血液般在光纤与电缆中奔涌。而网络监听技术,正是监听这些数据流动的一门技术。它像是一把锋利的双刃剑,在网络安全、网络管理与优化等领域扮演着至关重要的角色,同时也因其潜在的滥用风险而备受争议。本文旨在探讨网络监听技术的基本原理、主要应用及其引发的安全与伦理思考。

一、什么是网络监听技术?

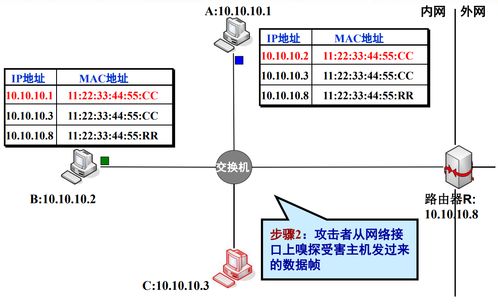

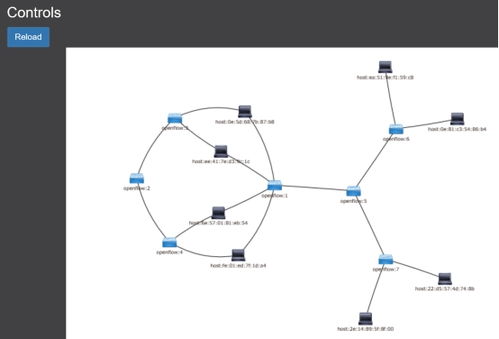

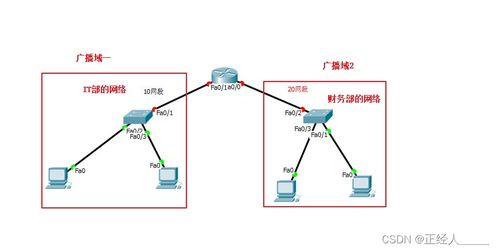

网络监听技术,通常指通过特定的软硬件设备或程序,对网络上的数据流进行捕获、记录与分析的过程。其核心原理在于:在共享式网络(如早期的集线器网络)或通过特定配置(如端口镜像)的网络环境中,网络接口卡(NIC)可以设置为“混杂模式”,从而接收所有流经该网段的数据包,而不仅仅是发送给自己的数据。在现代交换网络中,则需要借助交换机提供的端口镜像功能或专门的网络分路器来实现监听。

二、网络监听技术的应用场景

- 网络安全与防御:这是网络监听最核心的正面应用。网络安全分析师利用监听工具(如Wireshark、Snort等)实时捕获网络流量,分析其中是否存在异常模式、恶意软件通信、未授权访问尝试或数据泄露迹象。入侵检测系统(IDS)正是基于网络监听技术来识别潜在威胁的。

- 网络故障诊断与性能优化:当网络出现延迟、丢包或服务中断时,网络管理员可以通过监听关键链路的流量,精确分析数据包的路径、时序和内容,从而定位故障根源,并优化网络配置与带宽分配。

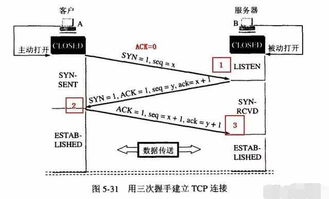

- 协议分析与开发:开发者利用监听工具来调试网络应用程序,观察通信双方实际发送和接收的数据,确保协议实现正确无误。

- 合法合规监控:在企事业单位内部,经授权和告知后,网络监听可用于监控员工对网络资源的使用情况,防止内部信息泄露或滥用公司资源,确保符合相关合规要求。

三、核心技术手段与工具

- 数据包捕获库:如libpcap(Linux/Unix)和WinPcap(Windows),为上层监听工具提供底层接口。

- 流行工具:

- Wireshark:最著名的图形化网络协议分析器,功能强大,支持深度数据包解析。

- tcpdump:命令行下的网络数据包捕获与分析利器,在服务器管理中广泛应用。

- Snort:开源的网络入侵检测与防御系统,能基于规则实时分析流量并报警。

- 硬件设备:网络分路器,以物理方式复制流量,确保监听不影响原始链路。

四、风险、伦理与法律边界

网络监听技术的滥用会带来严重危害:

- 隐私侵犯:未经授权的监听可以窃取个人电子邮件、聊天记录、登录凭证、金融信息等敏感数据,构成严重的隐私侵犯。

- 商业窃密:竞争对手或恶意分子可能利用监听窃取商业计划、知识产权等机密信息。

- 法律风险:在大多数国家和地区,未经明确同意监听他人的网络通信是违法行为。

因此,技术的使用必须严格限定在合法、合规且合乎伦理的框架内:

- 知情同意原则:在非公共网络环境中进行监控,应事先告知被监控者。

- 最小必要原则:只收集与分析解决特定问题所必需的最小数据量。

- 合法授权:用于安全防御或管理的监听,必须有明确的企业政策或法律授权作为依据。

五、应对与防御

面对潜在的恶意监听,可以采取以下措施加强防护:

- 加密通信:广泛使用HTTPS、SSH、VPN(如IPSec, OpenVPN)和端到端加密(如Signal, PGP)等技术,对传输数据进行加密,使监听者即使捕获数据包也难以解读内容。

- 网络分段与隔离:将敏感网络区域与普通区域隔离,减少数据广播范围,增加监听难度。

- 使用交换网络并禁用无用端口:现代交换网络本身能隔离单播流量,配合严格的端口安全策略,可有效防范基础的混杂模式监听。

- 定期安全审计与监控:主动监控自己的网络是否存在异常监听活动。

###

网络监听技术本身是中性工具,其价值与风险完全取决于使用者的目的与方式。在网络安全形势日益严峻的今天,它既是守护网络疆域的“哨兵”,也可能成为刺探隐私的“利刃”。作为网络技术的从业者与使用者,我们不仅需要掌握其原理与应用,更应深刻理解其背后的法律与伦理责任,推动技术向善,共同维护一个更安全、可信的网络空间。